- מְחַבֵּר Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-02 02:40.

- שונה לאחרונה 2025-06-01 06:06.

האם אתה מודאג לגבי האבטחה של הרשת שלך או של מישהו אחר? אחד היסודות של אבטחת הרשת הוא לוודא שהנתב שלך מוגן מפני פולשים. אחד הכלים הבסיסיים שניתן להשתמש בהם לאבטחתו הוא Nmap או Network Mapper. תוכנית זו תסרוק את היעד ותדווח על היציאות הפתוחות והסגורות. מומחי אבטחת רשת משתמשים בתוכנית זו כדי לבדוק את אבטחת הרשת. כדי ללמוד כיצד להשתמש בתוכנית, קרא מאמר זה של wikiHow.

שלב

שיטה 1 מתוך 2: שימוש ב- Zenmap

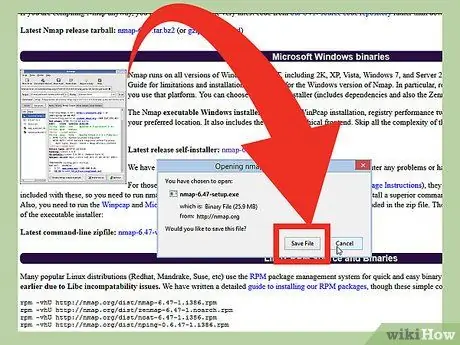

שלב 1. הורד את קובץ ההתקנה של Nmap

ניתן להשיג קובץ (קובץ) זה ללא תשלום מאתר המפתח Nmap. מומלץ להוריד ישירות את קובץ ההתקנה של Nmap מאתר היזם כדי להימנע מוירוסים או קבצים מזויפים. קובץ ההתקנה Nmap שהורד מכיל את יישום Zenmap. Zenmap הוא ממשק גרפי ל- Nmap המסייע למשתמשים מתחילים לסרוק את המחשבים שלהם מבלי ללמוד את שורת הפקודה.

תוכנית Zenmap זמינה עבור מערכות ההפעלה Windows, Linux ו- Mac OS X תוכל למצוא את כל קבצי ההתקנה של כל מערכות ההפעלה באתר Nmap

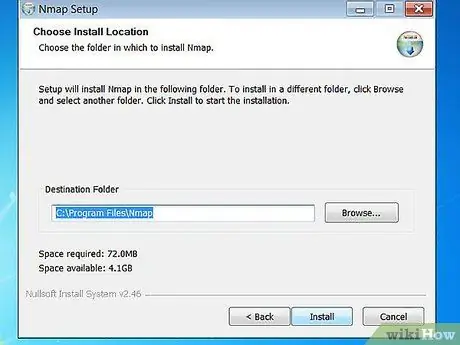

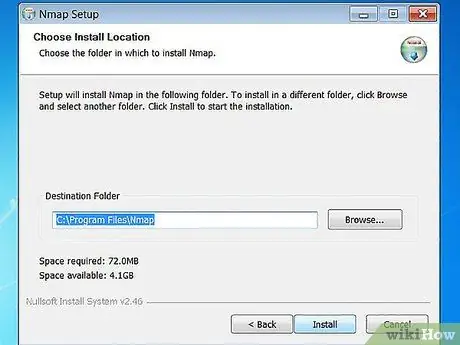

שלב 2. התקן את Nmap

הפעל את קובץ ההתקנה של Nmap לאחר הורדתו. תתבקש לבחור את רכיבי התוכנית שברצונך להתקין. כדי למקסם את הביצועים של Nmap, אנו ממליצים לסמן את כל האפשרויות. Nmap לא תתקין תוכנת פרסום או תוכנת ריגול.

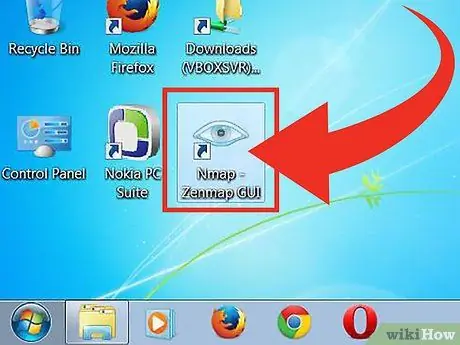

שלב 3. הפעל את התוכנית "Nmap - Zenmap GUI"

אם אתה משתמש באפשרות ברירת המחדל בעת התקנת Nmap, תראה את סמל Nmap בשולחן העבודה. אחרת, חפש את הסמל הזה בתפריט התחל. פתיחת Zenmap תפעיל את התוכנית.

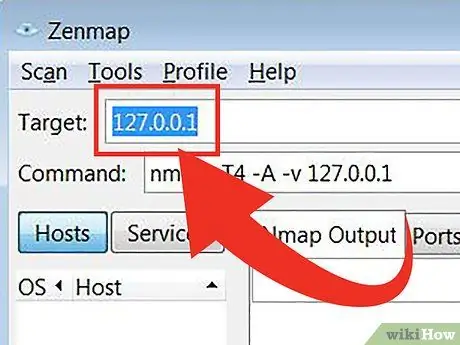

שלב 4. הזן את היעד שברצונך לסרוק

תוכנית Zenmap מקלה על תהליך הסריקה. השלב הראשון להפעלת סריקה הוא בחירת מטרה. תוכל להזין דומיין (example.com), כתובת IP (127.0.0.1), רשת (192.168.1.0/24), או שילוב של יעדים אלה.

בהתאם לעוצמה והיעד של הסריקה, הפעלת סריקת Nmap עלולה להפר את הכללים שקבע ספק שירותי האינטרנט שלך ועלולה לגרום לך לצרות. אנו ממליצים שתבדוק חוקים מקומיים וחוזים של ספק שירותי אינטרנט לפני שתבצע סריקת Nmap על מטרות שמקורן מחוץ לרשת שלך

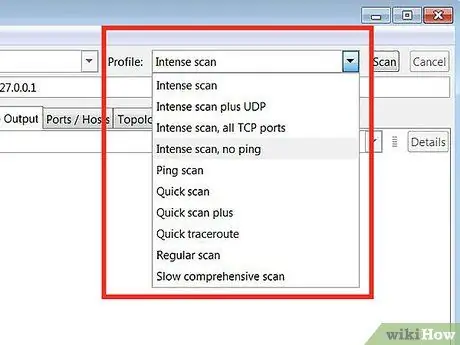

שלב 5. בחר פרופיל

פרופיל הוא קביעה מוגדרת מראש המכילה מערך של משתנים המגדירים את מטרת הסריקה. תכונה זו מאפשרת לך לבחור במהירות את סוג הסריקה מבלי להזין שינוי בשורת הפקודה. בחר פרופיל שמתאים לצרכים שלך:

- סריקה אינטנסיבית - סריקות שבוצעו ביסודיות. פרופיל זה מכיל זיהוי מערכת הפעלה (מערכת הפעלה או מערכת הפעלה), זיהוי גרסאות, סריקת סקריפט (סקריפט), מסלול עקיבה וזמן סריקה אגרסיבי. אפשרות זו היא סריקה שיכולה להפריע למערכת ולרשת.

- סריקת פינג - סריקה זו משמשת לזיהוי האם היעד נכנס לרשת (מקוון). אפשרות זו לא תסרוק יציאות.

- סריקה מהירה - סריקה זו מהירה יותר מסריקה רגילה מכיוון שלאפשרות זו יש זמן סריקה אגרסיבי ורק סורק יציאות נבחרות.

- סריקה קבועה - אפשרות זו היא סריקת Nmap רגילה ללא כל שינוי. סריקה זו תחזיר פינגים ויציאות לפתוח למטרה.

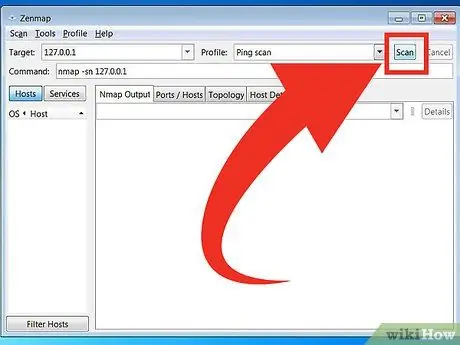

שלב 6. לחץ על סרוק כדי להתחיל לסרוק

תוצאות הסריקה יוצגו בזמן אמת בכרטיסייה פלט Nmap. משך הסריקה משתנה בהתאם לפרופיל הסריקה שנבחר, המרחק בין המחשב שלך ליעד והגדרת רשת היעד.

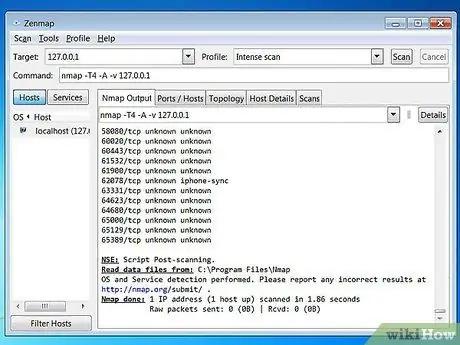

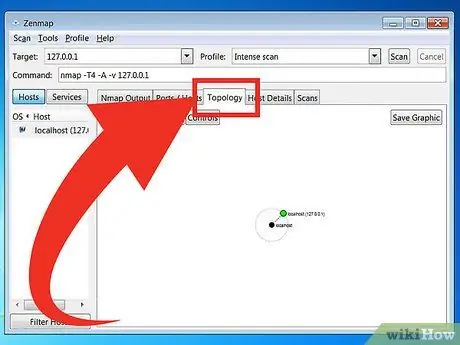

שלב 7. צפה בתוצאות הסריקה

טופולוגיה - כרטיסייה זו מציגה את מסלול העקיבה אחר הסריקה שביצעת. אתה יכול לראות כמה כשות (חלק מהנתיב שנמצא בין מקור הנתונים ליעדם) שעוברים הנתונים כדי להגיע ליעד.

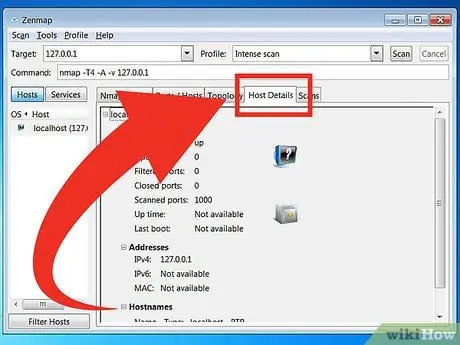

פרטי מארח - כרטיסייה זו מציגה סיכום של הנתונים המתקבלים מסריקת היעד, כגון מספר היציאות, כתובת IP, שם מארח (שם מארח), מערכת הפעלה ועוד.

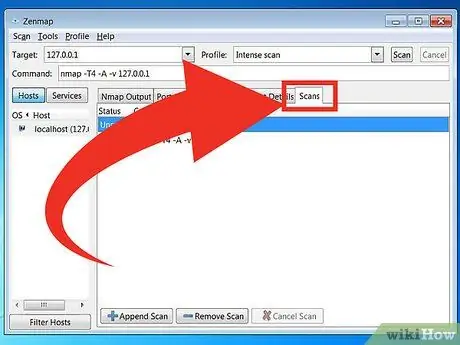

סריקות - כרטיסייה זו מאחסנת את כל הפקודות (הפקודות) שהופעלו בסריקה הקודמת. הכרטיסיות מאפשרות לך לסרוק מחדש מטרות במהירות עם מערכת פרמטרים ספציפית.

שיטה 2 מתוך 2: שימוש בשורת הפקודה

שלב 1. התקן את Nmap

לפני השימוש ב- Nmap, עליך להתקין אותו תחילה כך שתוכל להריץ אותו משורת הפקודה של מערכת ההפעלה. תוכנית Nmap קטנה בגודלה וניתן להשיג אותה בחינם ממפתחי Nmap. בצע את ההוראות הבאות להתקנת Nmap במערכת ההפעלה שלך:

-

לינוקס - הורד והתקן את Nmap מהמאגר שלך. Nmap זמין ברוב מאגרי Linux הגדולים. הזן את הפקודה הבאה בהתבסס על הפצת לינוקס שיש לך:

הפעל שלב 8 סריקה Nmap פשוטה - עבור רד האט, פדורה ו- SUSE

- (64 סיביות)

- לדביאן ולאובונטו

rpm -vhU

(32 סיביות) או

rpm -vhU

sudo apt-get להתקין nmap

עבור Windows - התקן את קובץ ההתקנה של Nmap. ניתן להשיג קובץ זה בחינם מאתר המפתחים Nmap. מומלץ להוריד ישירות את קובץ ההתקנה של Nmap מאתר המפתח כדי להימנע מוירוסים או קבצים מזויפים. השימוש בקובץ ההתקנה של Nmap מאפשר לך להתקין במהירות את כלי שורת הפקודה Nmap מבלי לחלץ את הקבצים לתיקייה המתאימה.

אם אינך מעוניין בממשק הגרפי של Zenmap, תוכל לבטל את הסימון של תהליך ההתקנה של Nmap

עבור Mac OS X - הורד את קובץ תמונת הדיסק (קובץ מחשב בעל התוכן והמבנה של נפח הדיסק) Nmap. ניתן להשיג קובץ זה בחינם מאתר המפתחים Nmap. מומלץ להוריד ישירות את קובץ ההתקנה של Nmap מאתר המפתח כדי להימנע מוירוסים או קבצים מזויפים. השתמש בקבצי ההתקנה הכלולים בקובץ תמונת הדיסק להתקנת Nmap במחשב. Nmap דורש OS X גירסה 10, 6 ואילך.

שלב 2. פתח את שורת הפקודה

הפקודה Nmap מופעלת משורת הפקודה ותוצאות הסריקה מוצגות מתחת לפקודה. אתה יכול להשתמש במשתנים כדי לשנות את הסריקה. אתה יכול להריץ סריקה מכל תיקיה בשורת הפקודה.

-

עבור לינוקס - פתח את הטרמינל אם אתה משתמש ב- GUI להפצת Linux שלך. מיקום הטרמינל משתנה בהתאם לסוג הפצת לינוקס.

הפעל פשוט סריקה Nmap שלב 9 Bullet 1 -

עבור Windows - ניתן לפתוח חלון שורת פקודה על ידי לחיצה על מקש Windows + R והזנת "cmd" בשדה הפעלה. משתמשי Windows 8 יכולים ללחוץ על מקש Windows + X ולבחור שורת פקודה מהתפריט. אתה יכול להריץ סריקת Nmap מכל תיקיה.

הפעל שלב Nmap פשוט 9Bullet2 -

עבור Mac OS X - פתח את יישום הטרמינל הנמצא בספריית המשנה של השירות של תיקיית היישומים.

הפעל שלב 9 סריקה מסוג Nmap פשוטה

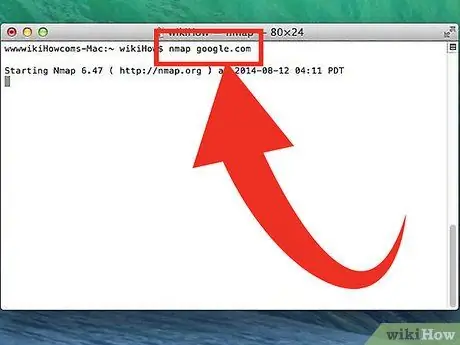

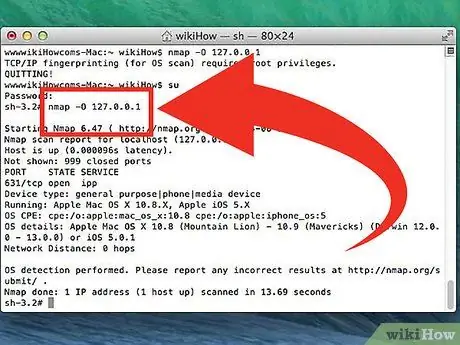

שלב 3. הפעל סריקה ביציאת היעד

כדי להריץ סריקה בסיסית, הקלד

nmap

. פעולה זו תדביק את המטרה ותסרוק את היציאה. סריקה זו קלה לזיהוי. תוצאת הסריקה תוצג על המסך. ייתכן שיהיה עליך להזיז את החלון למעלה כדי לראות את כל הסריקה.

בהתאם לעוצמת ויעד הסריקה, הפעלת סריקת Nmap עשויה להפר את הכללים שקבע ספק שירותי האינטרנט שלך ועלולה לגרום לך לצרות. אנו ממליצים שתבדוק את התקנות המקומיות ואת החוזה של ספק שירותי האינטרנט שבו אתה משתמש לפני שתבצע סריקת Nmap על מטרות שמקורן מחוץ לרשת שלך

שלב 4. הפעל את הסריקה שהשתנתה

אתה יכול להשתמש במשתני פקודה כדי לשנות את פרמטרי הסריקה כך שלתוצאות החיפוש יהיה מידע פחות או יותר. שינוי משתנה הסריקה ישנה את רמת ההפרעה שיוצרת הסריקה. ניתן להוסיף מספר משתנים על ידי הצבת רווח בין כל משתנה. המשתנה ממוקם לפני היעד:

nmap

- - sS - זוהי סריקת SYN שנעשית בשקט. סריקה זו קשה יותר לזיהוי מאשר סריקה רגילה. עם זאת, הסריקה תימשך זמן רב יותר. חומות אש מודרניות רבות יכולות לזהות סריקות "-sS".

- - sn - זוהי סריקת פינג. סריקה זו תשבית את סריקת היציאות ותבדוק רק אחר מארחים המחוברים לרשת.

- - א - זוהי סריקה של מערכת ההפעלה. סריקה זו תנסה לקבוע את מערכת ההפעלה היעד.

- - א משתנה זה מפעיל מספר סריקות נפוצות: זיהוי מערכת הפעלה, זיהוי גרסאות, סריקת סקריפט ועקבות עקבות.

- - F - סריקה זו מפעילה מצב מהיר ומפחיתה את מספר היציאות הנסרקות.

- - v - סריקה זו תציג מידע נוסף בתוצאות החיפוש כך שתוכל להבין אותם ביתר קלות.

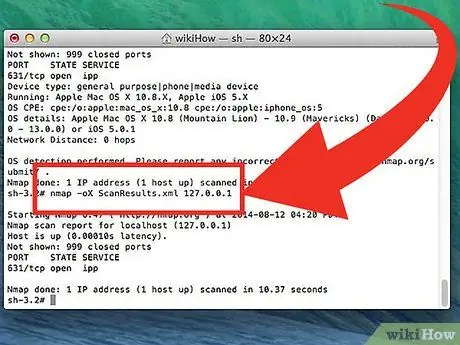

שלב 5. המר את תוצאות הסריקה לקובץ XML

אתה יכול להמיר את תוצאות הסריקה לקובץ XML כך שתוכל להציג אותן בקלות בכל דפדפן. לשם כך עליך להשתמש במשתנה - שׁוֹר וציין גם את שם קובץ ה- XML. להלן דוגמה לפקודה המשמשת להמרת תוצאות הסריקה לקובץ XML:

nmap -oX Search Result.xml

קובץ ה- XML יישמר בתיקייה שבה שמרת את קובץ העבודה

טיפים

- אם היעד אינו מגיב, נסה להוסיף "-P0" לסריקה. זה יאלץ את Nmap להתחיל לסרוק גם אם התוכנית חושבת שלא ניתן למצוא את היעד שנבחר. שיטה זו שימושית עבור מחשבים שנחסמים על ידי חומת אש.

- האם אתה רוצה לדעת את התקדמות הסריקה? בזמן שהסריקה מתבצעת, לחץ על מקש הרווח או על מקש כלשהו כדי לצפות בהתקדמות סריקת Nmap.

- אם הסריקה אורכת הרבה מאוד זמן (עשרים דקות או יותר), נסה להוסיף "-F" לסריקת Nmap כדי לסרוק Nmap רק יציאות בשימוש תדיר.

אַזהָרָה

- אם אתה מפעיל סריקות Nmap לעתים קרובות, היה מוכן לענות על שאלות ספק שירותי האינטרנט שלך. חלק מספקי שירותי האינטרנט מסתכלים על תעבורת Nmap באופן קבוע ו- Nmap הוא כלי שקל לזהות אותו. Nmap הוא כלי שמוכר על ידי רבים ומשמש בדרך כלל האקרים. ככזה, ספק שירותי האינטרנט שלך עשוי לחשוד בך ועליך להסביר בפירוט מדוע אתה משתמש ב- Nmap.

- ודא שיש לך הרשאה לסרוק את המטרה! סריקת www.whitehouse.gov עלולה לגרום לך לצרות. נסה לסרוק scanme.nmap.org אם ברצונך לנסות את יישום Nmap. אתר זה מנוהל ומתוחזק על ידי מפתחי Nmap. לכן, אתה יכול לסרוק אותו מבלי לדאוג להכנס לצרות.